במהלך קורס מגן סייבר- אבטחת מידע והגנה על רשתות ארגוניות תרכשו את המיומנויות הנדרשות להפוך לאנשי אבטחת סייבר מקצועיים. הקורס מציע הכשרה מעמיקה ומעשית בטכנולוגיות אבטחת סייבר המובילות בעולם. תלמדו כיצד לזהות, לנתח ולהגיב לאיומי סייבר מורכבים בצורה יעילה ומהירה.

במהלך הקורס, תלמדו כיצד להשתמש בכלים וטכניקות מתקדמות להגנה על מערכות מידע, להבין את הטכניקות של התוקפים וליישם הגנות מתקדמות. תלמדו גם על השימוש בשירותי ענן לצורך אבטחת סייבר ולניצול כלים מודרניים מקומיים ובענן. מודול”AI and Cyber Security” יחקור את השפעת הבינה המלאכותית על תחום אבטחת הסייבר, ויכלול שימוש באלגוריתמים לאיתור חריגות ברשת וחיזוי איומים.

אנו מאמינים כי הלמידה הטובה ביותר מתבצעת דרך עבודה מעשית ולפיכך הקורס כולו מתנהל כמעבדה מתמשכת באמצעות סימולטור Cyberium Arena מבית ThinkCyber אשר מאפשר לתרגל מצבי אמת על רשתות אמיתיות בסט של תרחישים אשר פותחו על ידי מומחים בתחום בכדי לדמות תרחישי אמת.

בחינות הסמכה

1. בחינת הסמכה בינלאומית CySA+ (Cybersecurity Analyst).

בחינה זו נחשבת לאחת ההסמכות המובילות בתחום אבטחת המידע, ומוכרת על ידי ארגונים בינלאומיים רבים כמסמך שמאשר את היכולת לנתח איומים, לזהות חולשות, ולהוביל תגובה מקצועית למתקפות סייבר.

2. בחינת הסמכה בינלאומית CCNA (Cisco Certified Network Associate).

כחלק מההכשרה, תקבלו גישה לערכה מקוונת ללמידה עצמית שתסייע לכם בהכנה לבחינת ההסמכה. ערכה זו כוללת חומרי לימוד מעודכנים, תרגולים מעשיים, וסימולציות בחינה, אשר יאפשרו לכם לפתח את הבנתכם ברשתות תקשורת ולהתכונן בצורה מיטבית להסמכה החשובה של Cisco.

-

עמוד הביתקורסים ואירועיםקורסי כניסה לעולם ההייטקקורס סייבר | אבטחת מידע והגנה על רשתות ארגוניות

מסלול הכשרה סייבר

קורס סייבר | אבטחת מידע והגנה על רשתות ארגוניות

שימוש בכלים וטכנולוגיות AI

מספר הקורס 7736

מוכר לפיקדון חיילים משוחררים

למה ללמוד בג'ון ברייס?

- הידעתם? התעודה של ג’ון ברייס מקנה לכם נקודות זכות לתואר אקדמי 🏆 לפרטים פנו ליועץ הלימודים

- חטיבת ההדרכה של מטריקס, חברת שירותי הטכנולוגיה הגדולה והמובילה בישראל

- המבחן של המדינה קבע: ג’ון ברייס היא המכללה שמשלבת הכי הרבה בוגרים בעולם ההייטק

- מובילים את תחום ההכשרות לעולם ההייטק והטכנולוגיה כבר 30 שנה, עם עשרות אלפי בוגרים בתעשיה

- מרכז הדרכה רשמי של החברות הבינלאומיות המובילות: Microsoft, Google, AWS, SAP, Cisco ועוד

המועדים הקרובים

ניתן לפתוח קורס בהתאמה אישית לארגונים במועד שיתואם עימנו

משך הקורס

שעות לימוד:

770

מספר מפגשים:

קורס בוקר:

46

קורס ערב:

68

מספר מפגשים:

קורס בוקר:

46

קורס ערב:

68

- מרצים מומחים ומנוסים

- למידה היברידית

- ערכות ללמידה מקוונת

- סביבת לימוד מתקדמת

- חוויית למידה חדשנית ומקיפה

- שיעורים מוקלטים

המועדים הקרובים

ניתן לפתוח קורס בהתאמה אישית לארגונים במועד שיתואם עימנו

משך הקורס

שעות אקדמיות:

770

מספר מפגשים:

קורס בוקר:

46

קורס ערב:

68

מספר מפגשים:

קורס בוקר:

46

קורס ערב:

68

- מרצים מומחים ומנוסים

- למידה היברידית

- ערכות ללמידה מקוונת

- סביבת לימוד מתקדמת

- חוויית למידה חדשנית ומקיפה

- שיעורים מוקלטים

על הקורס בקצרה

כולל הכנה לבחינת הסמכה בינלאומית CySA+

(Cybersecurity Analyst)

למה מגן סייבר?

- עם העלייה המתמדת באיומי הסייבר והתקפות ממוחשבות, יש ביקוש גבוה למומחי אבטחת מידע והגנה על רשתות ארגוניות.

- מומחי אבטחת מידע ממלאים תפקיד מרכזי בשמירה על ביטחון המידע בארגונים.

- מומחי אבטחת מידע עובדים על מגוון רחב של פרויקטים בתעשיות שונות כמו טכנולוגיה, פיננסים, בריאות, ותשתיות.

- התחום משלב עבודה עם טכנולוגיות מתקדמות וכלי אוטומציה.

- העיסוק באבטחת מידע מאפשר למומחים לשפר תהליכי עבודה, לתרום לפיתוח מתודולוגיות חדשות ולהתפתח אישית ומקצועית.

התוצרים והמיומנויות שתרכשו בסיום המסלול

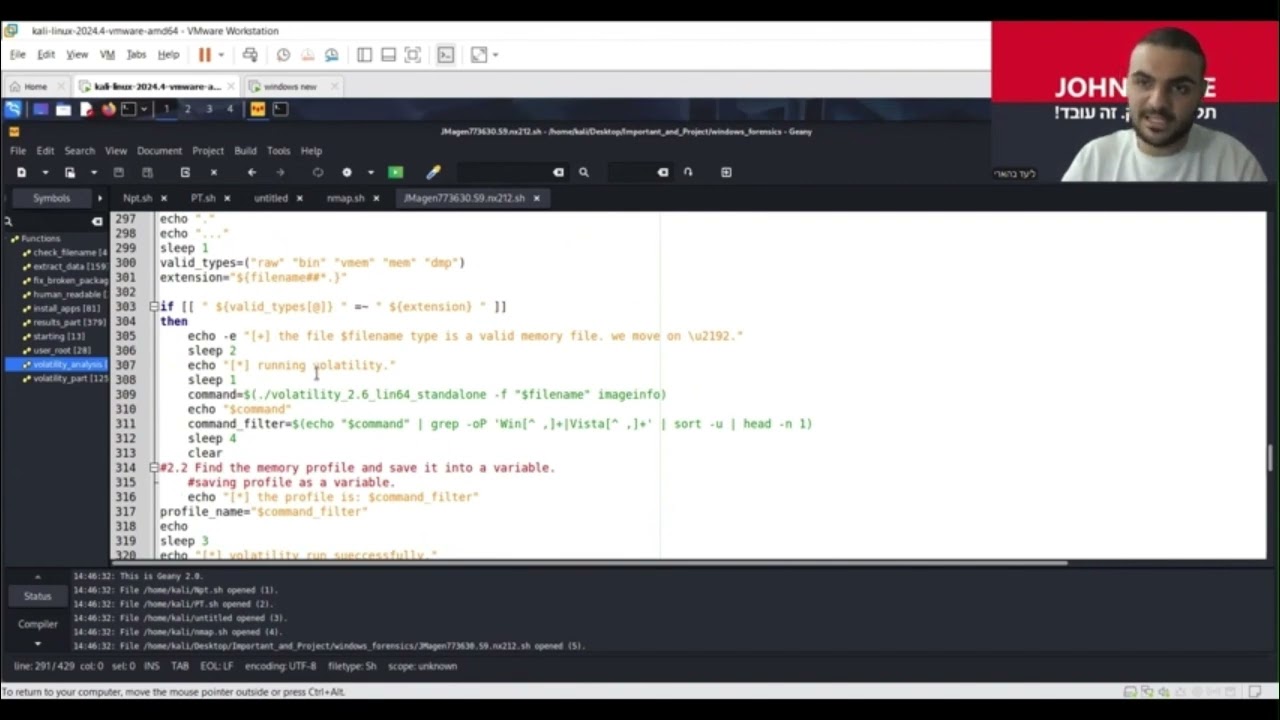

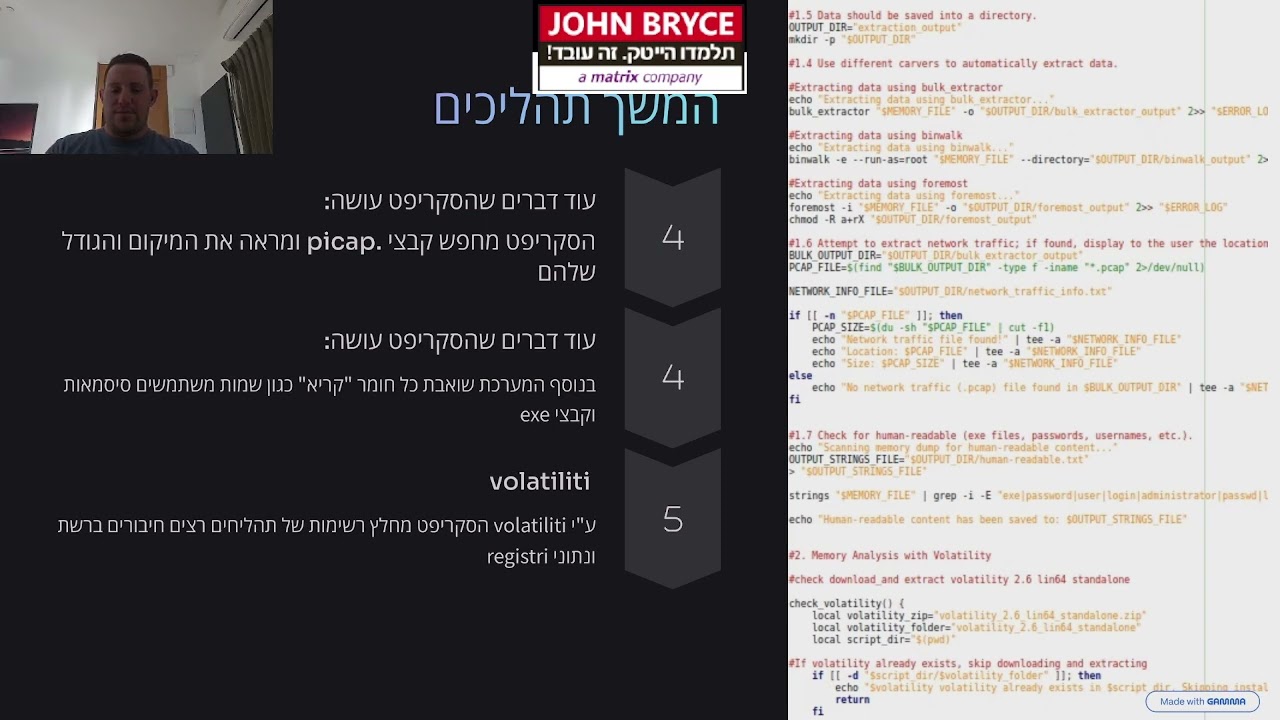

תדעו לזהות, לאסוף ולנתח מידע ממערכות Windows, כולל ניתוח זיכרון נדיף, מבנה נתונים, והפקת ממצאים לפרויקטים חקירתיים.

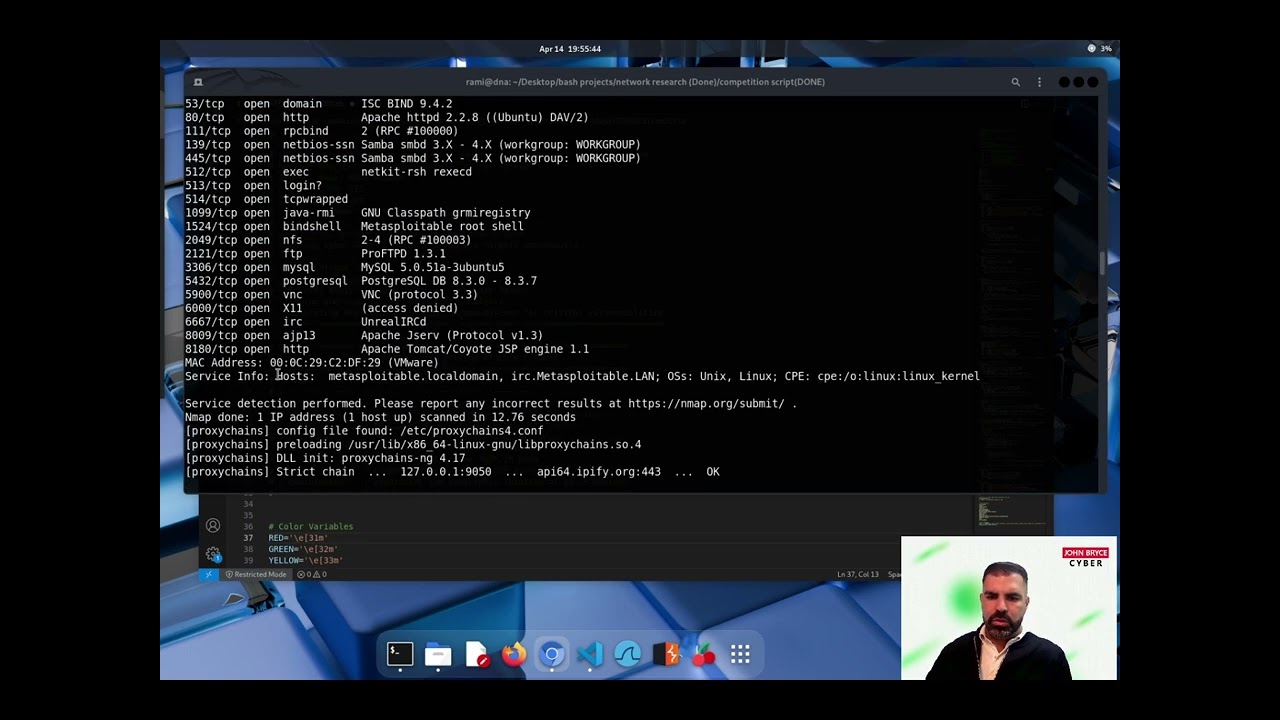

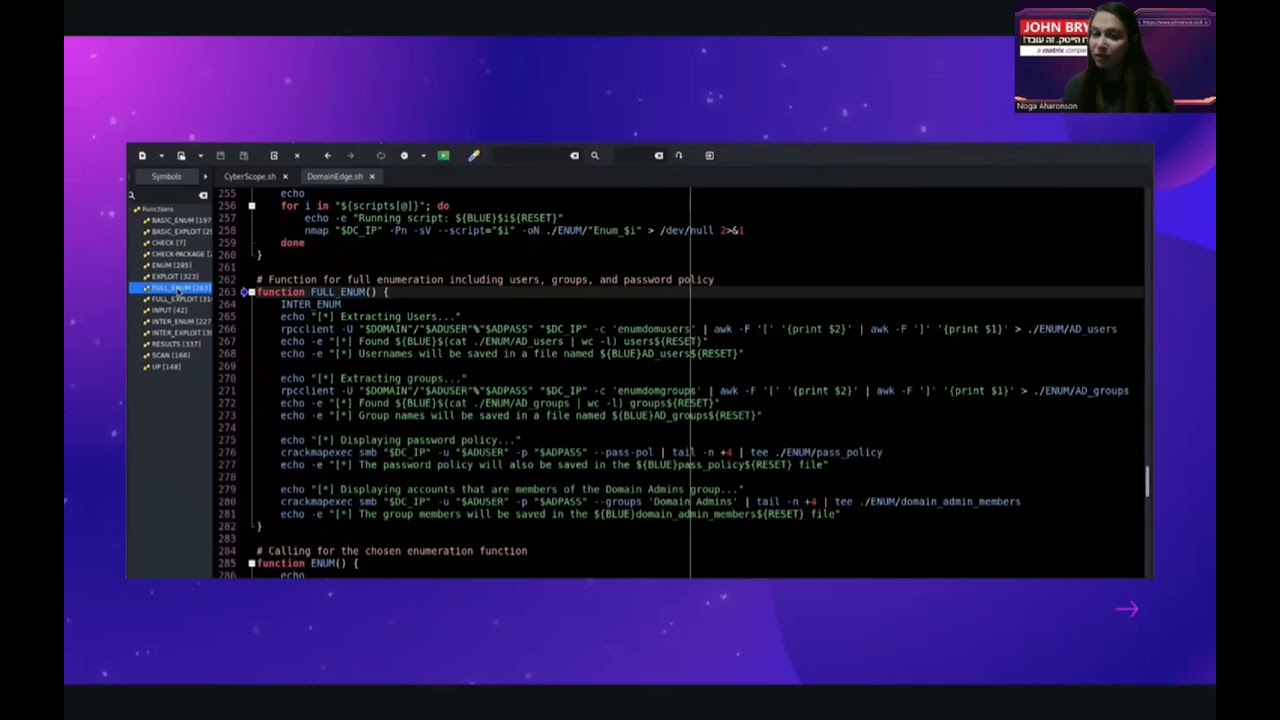

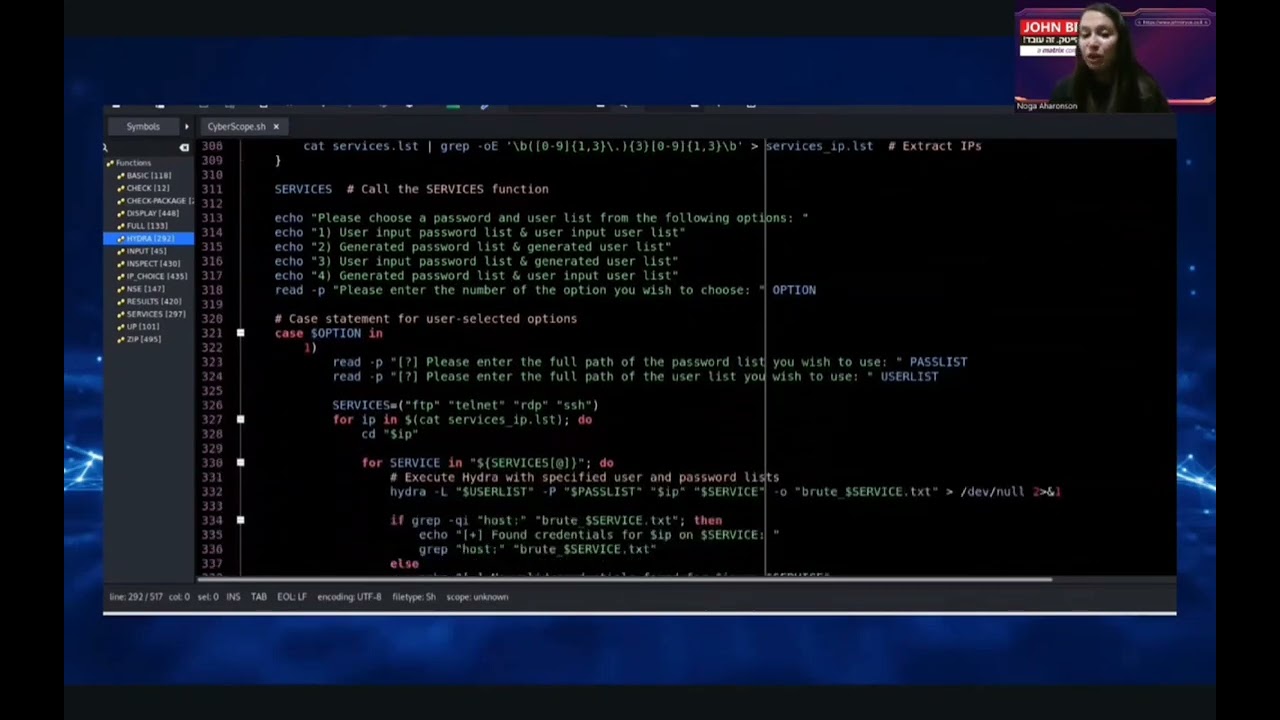

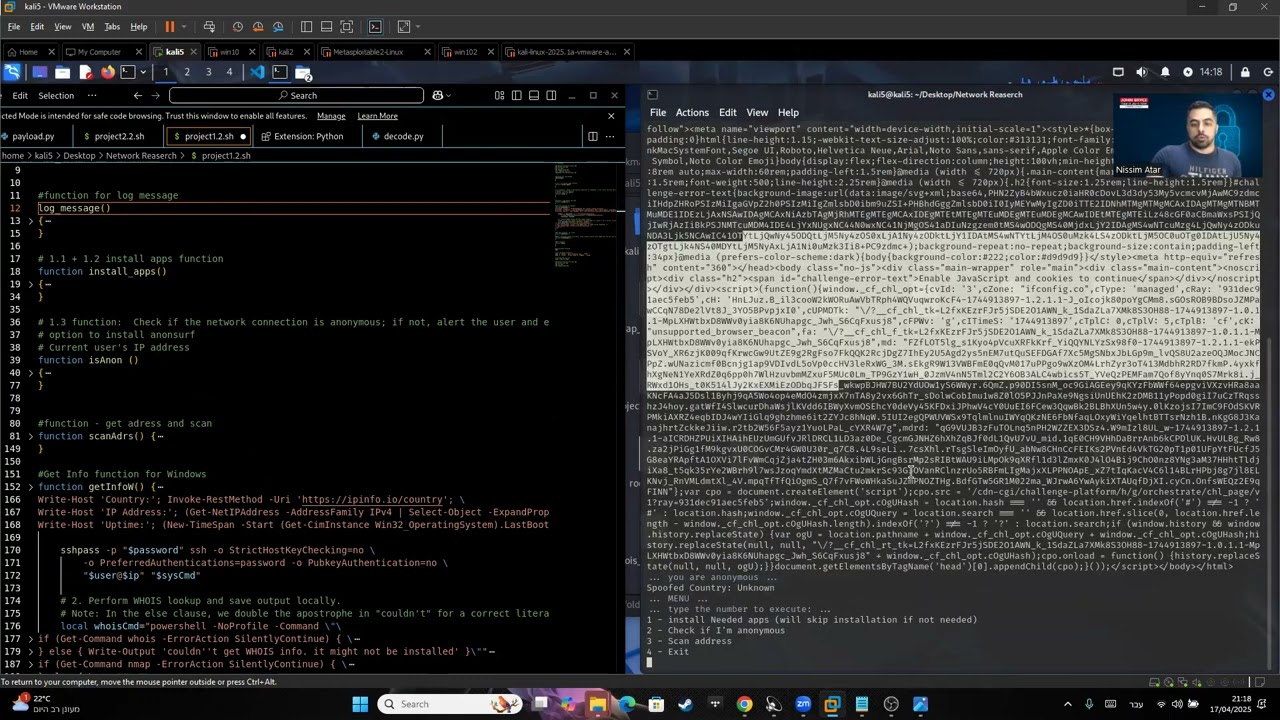

תלמדו לאתר חולשות במערכות ותשתיות באמצעות כלים מתקדמים כמו Metasploit, כולל ביצוע שלבי Post Exploitation וכתיבת דוחות תקיפה מפורטים.

תפתחו מיומנויות הגנה ותקיפה, ניהול תחום דומיינים, יישום הצפנות, וניהול סיכונים בסביבות Windows ו-Linux.

תרכשו מיומנויות תכנות Python, כולל אוטומציה של תהליכי חקירה וניהול פרויקטים בעולם הסייבר.

כל הפרויקטים והתוצרים שלכם, כולל דוחות חקירה, בדיקות חדירה ופתרונות טכניים, ירוכזו בתיק עבודות דיגיטלי מקצועי שיהווה בסיס מרשים להצגה למעסיקים פוטנציאליים.

קהל היעד

חסרי רקע המעוניינים להשתלב בצוותי SOC ולהתמקצע בעולמות ההגנה כגון, פורנזיקה וחקירת אירועי סייבר

תכנית הלימודים

- Numeral Systems

- Networking

- Virtualization

- Windows Operating System

- Introduction to Linux

- Text Manipulation

- Protocol and Services

- Diving into Packets

- Windows Network Tools

- Linux Network Tools

- Network Attacks

- Drives and Disks

- Windows OS Structure

- Forensics Workstation

- Data Acquisition

- Windows Artifacts

- Data and Files Structure

- Carving Data

- Passive Information Gathering

- Active Information Gathering

- Scanning

- Working with Metasploit

- Identifying Vulnerabilities

- Exploitation

- Post Exploitation

- Network Security Fundamentals

- Network Attacks

- Capture the Network

- Analyze the Network

- Setting a Domain

- Domain Enumeration

- Domain Exploitation

- Python & Jupyter Basics

- Functions

- Conditionals

- Nested Conditionals & While Loops

- Sequence indexes

- Sequence Manipulation

- Sequence Iteration

- Introduction to Artificial Intelligence & Cyber Security Basics

- AI in Cryptography, Social Engineering Defense, Ethics and Incident Response

- Hands-on AI in Cyber Security projects

- Working with Events

- Firewall (pfSense)

- SIEM (ELK)

- MITRE ATT&CK

- Log Analysis

- Splunk

- Threat Hunting

- Incident Response

- Manual Monitoring

- TShark

- Scapy

- IDS and IPS in depth

- Router Configuration

- DarkNet

- WiFi Exploitation

- Introduction to Network (ITN)

- Switching, Routing & Wireless Essentials (SRWE)

- Enterprise Networking, Security & Automation (ENSA)

- Intro – Check Point VPNs

- ראיון אישי/ ייעוץ להכוונה מקצועית

- יכולת בסיסית בעבודה מול מחשב

- היכרות עם השפה האנגלית ברמה בסיסית

על מנת להיות זכאים לקבל תעודות גמר של ג’ון ברייס, יש לעמוד בדרישות הבאות:

- נוכחות ב- 80% מהמפגשים לפחות

- מעבר בהצלחה משימות ו/או מבחנים פנימיים

- הגשת פרויקטים

הידעתם? התעודה של ג’ון ברייס מקנה לכם נקודות זכות לתואר אקדמי 🏆

לפרטים פנו ליועץ הלימודים

- 370 שעות לימוד אקדמיות בכיתה

- כ- 200 שעות עבודה עצמאית על פרויקטים

- מעל 200 שעות למידה עצמית באמצעות קורסים מקוונים של John Bryce Online Academy

- מערך לימוד עשיר הכולל מצגות, חוברות, תרגולים מעשיים, מעבדות חיות, מבחנים, פרויקטים וסימולציות בסביבת Cyberium.

- למידה היברידית גמישה – בכיתה, מהבית או משולב, כולל גישה מלאה לחומרי הלימוד והסימולציות מכל מקום.

- משימות הערכה מגוונות – תרחישים חיים, עבודות חקר, פרויקטים אישיים, משימות בית ומבדקים תוך־קורסיים.

- תעודת סיום רשמית מטעם ג’ון ברייס, עם אפשרות לגשת להסמכות בינלאומיות מתקדמות של ThinkCyber ו-City & Guilds.

לימודי ערב | פעמיים בשבוע בין השעות 17:00-21:30

או בימי ג’ בשעות הערב (17:00-21:30) ובימי ו’ בשעות הבוקר (09:00-13:30)

לימודי בוקר | פעמיים בשבוע בין השעות 09:00-16:30

אין לימודים בחגים ובמועדים

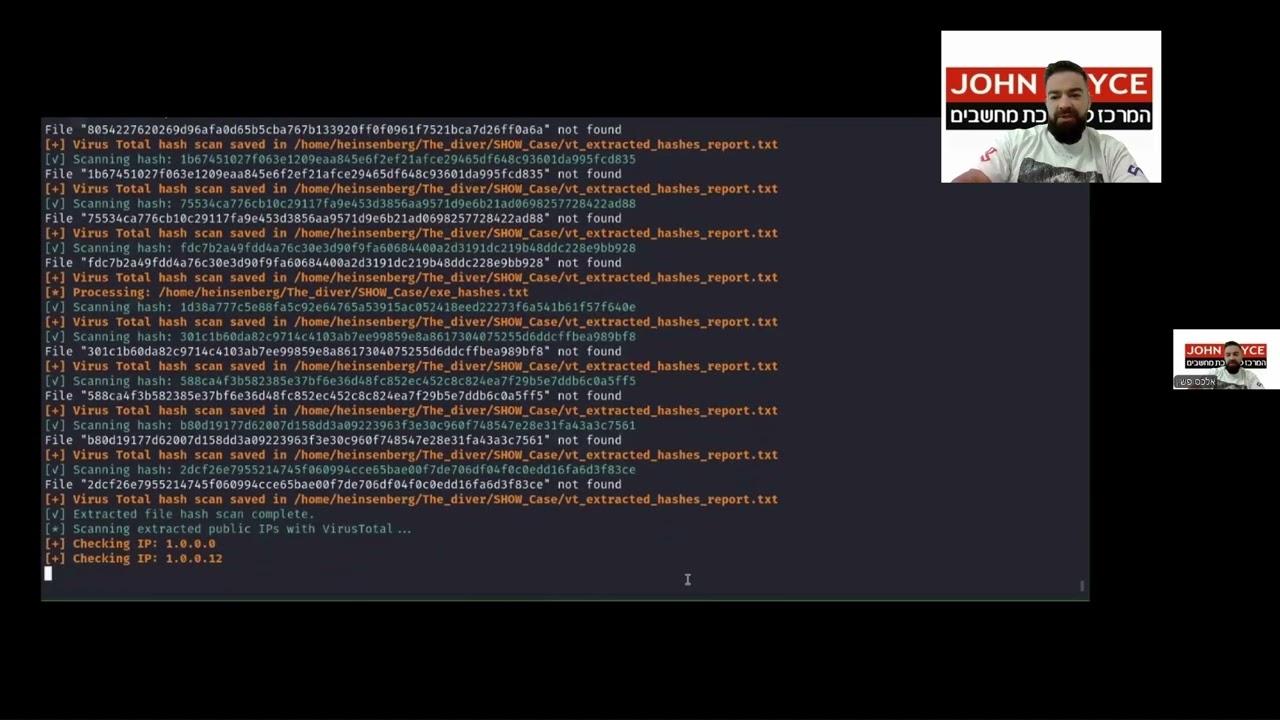

הקורס שלנו נתמך ומבוסס על מערכת הסימולציות המתקדמת של ThinkCyber, המובילה בתחום הכשרת הסייבר.

מערכת זו מספקת סביבת למידה דינמית ומקיפה, המשלבת תרחישים המדמים איומי סייבר אמיתיים, ומאפשרת לסטודנטים להתנסות באופן מעשי במצבים מאתגרים ומציאותיים. שילוב של טכנולוגיות מתקדמות, כמו Specto, מאפשר ניטור, תיעוד וניתוח מתקפות סייבר בזמן אמת, מה שמבטיח הכשרה עדכנית ומעמיקה בתחום תוך קבלת משוב מידי.

בנוסף, בסיום כל מודול בקורס, הסטודנטים יקבלו תעודה רשמית המאשרת את השלמת המודול והכשרתם בתחום הנלמד. תעודות אלו מספקות הוכחה מקצועית להישגים ולידע שנרכשו, ומסייעות לסטודנטים לבסס את מעמדם כאנשי מקצוע מובילים בעולם הסייבר.

דוד שיפמן, מנהל תחום הסייבר ב-ThinkCyber ומומחה מוביל ומוכר באבטחת מידע ובמבצעי סייבר עם ניסיון של למעלה מ-20 שנה. דוד פיתח והתמחה בנושאים כמו מחקר סייבר, לוחמת סייבר, חקירות פורנזיות ואבטחת SCADA, ושימש כיועץ ומרצה לגורמים צבאיים, ממשלתיים ועסקיים ברחבי העולם.

דוד הוביל צוותים מקצועיים לפיתוח כלים חדשניים וליכולות מתקדמות בתחום אבטחת המידע. הוא פיתח את Cyberium Arena – פלטפורמת סימולציות מתקדמת לאימוני לוחמה בסייבר, ושימש כמאמן בכיר ליחידות מיוחדות ולגופי ביטחון חשאיים ברחבי העולם.

בג’ון ברייס, דוד מוביל את תחום הסייבר תוך שהוא שם דגש על תרגול מעשי וחשיבה מחוץ לקופסה. גישתו הייחודית מבטיחה לסטודנטים שלנו חוויית לימוד מעשירה והגעה להישגים משמעותיים בעולם האמיתי.

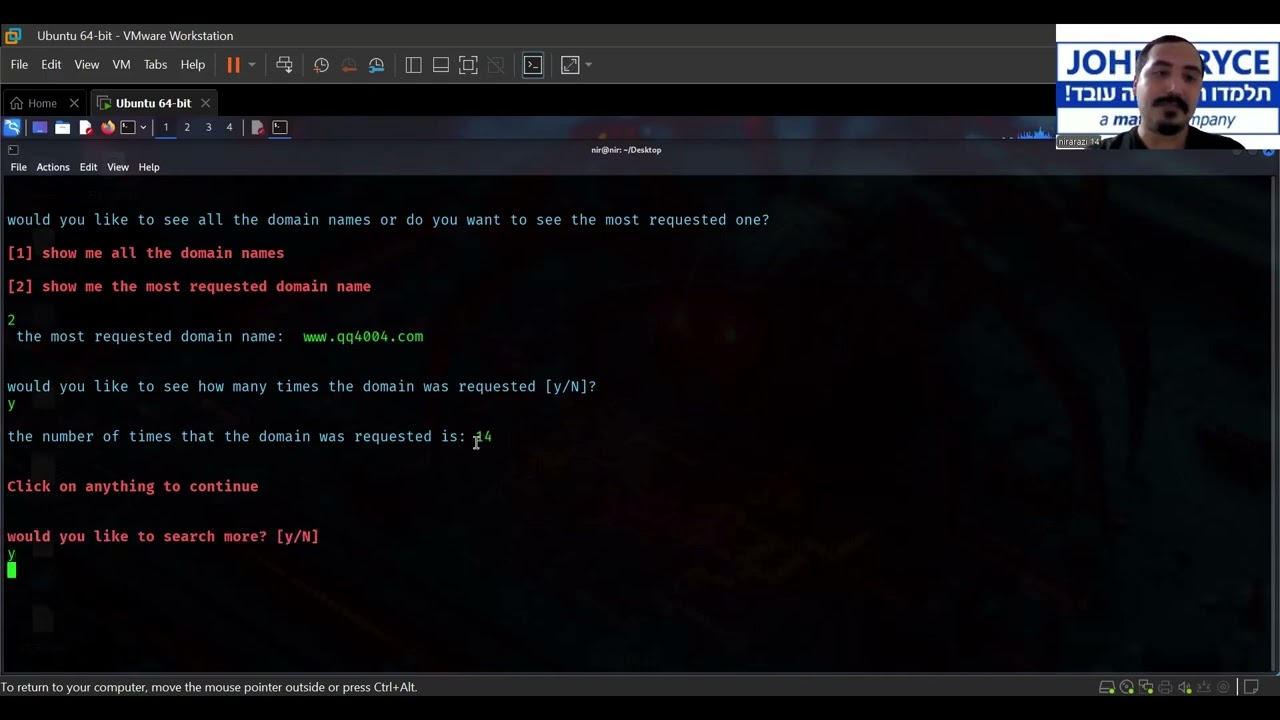

פלייליסט סטודנטים בקורס מגן סייבר

12 קטעי וידאו

5:31

6:37

4:09

4:44

10:13

3:47

3:47

4:57

3:56

3:03

3:50

6:55

ליריי ספילברג

מנהלת מערכות מידע בחברת נע.לי.ד שיווק

התלבטתי איפה ללמוד והרבה המליצו לי על ג’ון ברייס, הצוות ליווה אותי בכל התהליך והמרצה היה ממש מקצועי עם תשוקה לתחום! הלמידה הפרקטית תרמה המון לידע ולהבנת החומר הנלמד. ממליצה בחום!

גל משה

Soc Analyst בחברת TrustNet

למדתי הרבה בקורס, היה בו הרבה תרגול מעשי והוא הכין אותי היטב לקריירה בתחום. המרצים היו מצוינים ואני ממליץ כי הייתה לי חוויה נהדרת

גבריאל יאגודייב

בוגר קורס מגן סייבר

התחלתי לעבוד בהייטק כבר תוך כדי הלימודים. מצאתי את המשרה הראשונה שלי בתחום בעזרת הצוות והמרצה של ג’ון ברייס.

דניאל עובדיה

Memcyco, Cyber Security Analyst

הלימודים היו מאוד ענייניים ועדכניים, המרצים היו מקצועיים ונתנו לי מענה מהיר בכל בעיה. בזכות ג’ון ברייס אני עובד בתחום מעל שנתיים. ממליץ בחום.

מאור צברי

NOC, בנק ישראל

הגעתי לג’ון ברייס ללא רקע קודם ולמדתי קורס סייבר. נהניתי מהלימודים הפרונטליים והיום אני עובד בתחום.

אורן סעדיה

בוגר קורס מגן סייבר

הייתי ממליץ לכל אחד לעבור קורס בג’ון ברייס. הוא פתח לי את העיניים לעולם גדול שמעולם לא ראיתי.

תום ברואיר

בוגר קורס מגן סייבר

הקורס היה מדהים עם המון המון מידע רלוונטי ואקטואלי לשוק העבודה אני מאוד רוצה לשבח את נטלי ארז המרצה המדהימה שליוותה אותנו במהלך הלימודים כל שאלה, טענה או בעיה היא הייתה זמינה עם 200 אחוז

עומר בר

מיישם ותומך Control-M, חברת מטריקס

הגעתי לג’ון ברייס לעשות קורס סייבר, באמת מתוך תשוקה לנושא וראייה של התכנים. אני ממליץ על הקורס. גם מבחינת התכנים וגם מבחינת היחס הטוב והמרצה המקצועית.

נתנאל דזורסנסקו

CSI במשרד הביטחון

העברת החומר הייתה נהדרת, מעניינת, בצורה מלאה וטובה ביותר. כל פרויקט שניתן היה שונה ומיוחד מהקודמים וברמות קושי שונות. אחרי הקורס התחלתי לעבוד במטריקס בתור חוקר.

דימיטרי גבלב

בוגר קורס סייבר וניהול תשתיות

למדתי המון. למרצים שלימדו בקורס יש הרבה ידע וניסיון. בחרתי בג’ון ברייס כי זאת המכללה הכי טובה בצפון.

יכול לעניין אותך גם...

קורסים ואירועים נוספים בתחום

40 שעות אקדמאיות

The AI & Vibe Coding Mastery course provides a practical and conceptual foundation for understanding, using, and critically evaluating modern...

240 שעות אקדמאיות

העולם העסקי היום כבר אינו מסתמך רק על כוח אדם – הוא נשען על יעילות, אוטומציה ובינה מלאכותית. כיום, ארגונים...

8 שעות אקדמאיות

סדנת עומק חווייתית המיועדת להוביל ארגונים לעבר טרנספורמציה דיגיטלית חכמה באמצעות כלים מבוססי AI ושינוי תרבותי. הסדנה משלבת התנסות מעשית,...

8 שעות אקדמאיות

הסדנה מציעה הצצה ייחודית לעולם החדש שבו מודלים גדולים (LLMs), כלים מבוססי RAG ופרוטוקול MCP משנים את הדרך בה אנו...

40 שעות אקדמאיות

העולם הטכנולוגי השתנה, וכך גם הדרך שבה אנחנו מאפיינים ובונים מוצרים. הקורס מציע גישה פרקטית וייחודית: שילוב בין עקרונות הליבה...

16 שעות אקדמאיות

העובדים הם פניו של הארגון, וכאשר המותג האישי שלהם חזק – המותג הארגוני כולו מתחזק. בשנים האחרונות הפך השימוש ברשתות...

16 שעות אקדמאיות

קורס מעשי זה יקנה שליטה בפלטפורמת Canva, בשילוב כלים מבוססי בינה מלאכותית. המשתתפים יכירו את ממשק העבודה, ילמדו לעצב תוצרים...

20 שעות אקדמאיות

קורס זה מיועד למעוניינים לרכוש ידע מעשי בניהול גרסאות ובשיתופי פעולה בעולם הפיתוח. הקורס מתאים למפתחים בתחילת דרכם, לסטודנטים למדעי...

יש לך שאלות? רוצה עוד מידע?

נשמח לייעץ, ללוות ולענות על כל השאלות

ניהול הגדרות פרטיות

באתר זה נעשה שימוש בטכנולוגיות איסוף מידע כגון Cookies, לרבות על ידי צדדים שלישיים, כדי לספק לך חווית גלישה טובה יותר וכן למטרות סטטיסטיקה, אפיון ופרסום.

המשך הגלישה באתר מהווה את הסכמתך לכך. מידע נוסף ואפשרויות לניהול השימוש באמצעים אלה נכללים במדיניות הפרטיות.

פונקציונליות Always active

האחסון הטכני או הגישה הכרחיים באופן מוחלט למטרה הלגיטימית של לאפשר שימוש בשירות ספציפי שביקש המנוי או המשתמש באופן מפורש, או למטרה הבלעדית של ביצוע העברת תקשורת ברשת תקשורת אלקטרונית.

Preferences

The technical storage or access is necessary for the legitimate purpose of storing preferences that are not requested by the subscriber or user.

סטטיסטיקה

האחסון הטכני או הגישה משמשים אך ורק למטרות סטטיסטיות אנונימיות.

The technical storage or access that is used exclusively for anonymous statistical purposes. Without a subpoena, voluntary compliance on the part of your Internet Service Provider, or additional records from a third party, information stored or retrieved for this purpose alone cannot usually be used to identify you.

שיווק

האחסון הטכני או הגישה נדרשים ליצירת פרופילי משתמשים כדי לשלוח פרסום מותאם אישית, או כדי לעקוב אחרי המשתמש באתר זה או במספר אתרים למטרות שיווק דומות.