בזמן שישראל עושה היסטוריה – נחשפות יותר ויותר דרכי הפעולה של מערכי הטכנולוגייה.

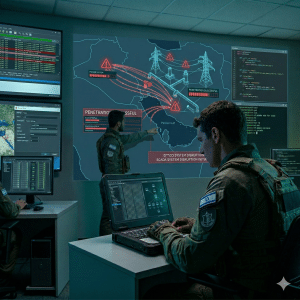

במסגרת מבצע "שאגת הארי", שהחל ביום שבת האחרון, נחשפו חלק מהיכולות האדירות של ישראל בתחום הסייבר ההתקפי: לא מדובר רק בפריצה לשרת, אלא בהשתלטות מערכתית רחבה המשלבת איסוף נתונים (OSINT), חדירה לתשתיות IoT וניתוח אלגוריתמי של "דפוסי חיים".

לפי הדיווחים, ישראל השיגה גישה כמעט לכל מצלמות התנועה בטהרן שאפשרה צפייה בכל המתרחש בשידור חי ואיפשרה גם הצפנת מידע ושידורו לשרתים מרוחקים. הטכנולוגיה אפשרה לבנות תיקים אישיים על גורמי אבטחה, לזהות הרגלי חניה, שעות תורנות ומסלולי נסיעה קבועים. זוהי דוגמה קלאסית לשלב ה-Reconnaissance (איסוף מודיעין) וה-Enumeration, שבו התוקף הופך ל"רוח רפאים" בתוך הרשת של היעד, תוך שימוש באלגוריתמים המנתחים נתונים גולמיים לכדי תובנות מבצעיות קריטיות.

אחת המצלמות אף סיפקה זווית אסטרטגית שחשפה היכן נהגו בכירי המשטר להחנות את מכוניותיהם הפרטיות – פרט קטן שהפך למידע מבצעי יקר ערך על שיטות העבודה בתוך מתחמים מאובטחים. כפי שהתבטא קצין מודיעין ישראלי בכיר: "הכרנו את טהרן כמו שאנחנו מכירים את ירושלים".

המבצע לא עצר רק באיסוף מידע. כדי להבטיח את הצלחת הפעולה ולמנוע מהצד השני להגיב בזמן אמת, ישראל שיבשה אנטנות סלולר בנקודות מפתח. מטרת המהלך הייתה למנוע מאנשיו של חמינאי לקבל עדכונים קריטיים או להזעיק תגבורת. בשילוב עם מידע איכותי שסיפקה ארצות הברית, איראן מצאה את עצמה מופתעת לחלוטין בפעם השנייה, חסרת אונים מול עליונות טכנולוגית שפועלת בתוך השטח שלה באין מפריע.

ההד בישראל: כשהאיום הופך להנחיה מבצעית

ההוכחה לכך שלא מדובר בתרחיש דמיוני הגיעה השבוע גם אלינו. מערך הסייבר הלאומי פרסם הנחיה דחופה לכלל הגופים במשק לנתק באופן מיידי מצלמות המחוברות לאינטרנט. החשש? גורמים עוינים ינצלו את אותן פרצות בדיוק כדי לאסוף מודיעין על תנועת כוחות ופעילות במתקנים רגישים. במערך הסייבר מדגישים כי מצלמות עם חיבוריות לא מאובטחת או סיסמאות ברירת מחדל הן "פרצה הקוראת לגנב" (או לתוקף), ודורשים מעבר לשימוש ב-VPN, הצפנה חזקה ושינוי סיסמאות מורכב.

למה זה חייב לעניין את אנשי הסייבר של המחר?

המבצע בטהרן והנחיות מערך הסייבר בישראל ממחישים עובדה אחת ברורה: הגבול בין המרחב הפיזי לדיגיטלי נמחק. מי שרוצה להיות חלק מהתעשייה הזו כבר לא יכול להסתפק רק בהבנת קוד. הוא חייב להבין אסטרטגיה, שרשראות תקיפה מורכבות ואיך כל רכיב קצה, ממצלמת תנועה ועד אנטנה סלולרית, יכול להפוך לנקודת התורפה הבאה.

בזווית ההכשרה, דוד שיפמן, מנהל תחום הסייבר בג’ון ברייס ומומחה בעל ניסיון של מעל 20 שנה באבטחת מידע ופורנזיקה דיגיטלית, מסביר כי ארגונים מצפים היום מאנשי סייבר “לחשוב כמו תוקפים אבל לפעול כמו מגינים”. לדבריו, מי שרוצה להשתלב בתחום חייב להכיר שרשראות תקיפה, לעבוד עם סימולטורים שמדמים אירועי אמת ולהיות מסוגל לקבל החלטות בזמן אמת על בסיס נתונים מורכבים.

שיפמן מוביל את מערכי ההדרכה והתרגול במכללת ג’ון ברייס, כולל עבודה בסביבת Cyberium Arena שמדמה אירועי סייבר על רשתות אמיתיות. לדבריו, השילוב בין תרגול חי, עבודה עם כלי SOC והיכרות עם מתודולוגיות חקירה הוא מה שמאפשר לבוגרים להשתלב במהירות בתפקידי מפתח בתעשייה.

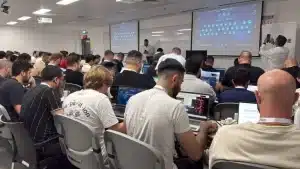

מסימולציה למציאות: תחרות הסייבר של ג'ון ברייס

כדי להמחיש את החשיבות של תרגול חי, מכללת ג’ון ברייס עורכת מדי שנה תחרות סייבר יוקרתית בקרב הסטודנטים. התחרות אינה מסתפקת במענה על שאלות תיאורטיות, אלא מדמה מתקפת סייבר מורכבת שאירעה במציאות, ובוחנת כיצד המתחרים מתמודדים עם התקיפה, מאתרים את החולשה ופותרים את פרצת האבטחה בצורה המהירה והיעילה ביותר.

בתחרות הסטודנטים מתמודדים מול תרחישים המדמה מציאות ובכך מפתחים ומשדרגים את היכולות המקצועיות שלהם. התרחישים השונים מדמים מצבי קיצון כמו במבצעים המורכבים ביותר, והסטודנטים נדרשים להפגין יכולות של סייבר הגנתי והתקפי כדי לספק פתרונות אפקטיביים בזמן קצר וביעילות.

לסיכום, היכולת להבין כיצד התבצעה חדירה למערך מצלמות עירוני או שיבוש של רשתות סלולריות דורשת הבנה עמוקה של חולשות מערכתיות. בקורס סייבר בג'ון ברייס תלמדו לאתר חולשות במערכות ותשתיות באמצעות כלים מתקדמים כמו Metasploit, כולל ביצוע שלבי Post Exploitation וכתיבת דוחות תקיפה מפורטים – אותם שלבים שמאפשרים לתוקף לשמור על נוכחות ברשת לאורך זמן מבלי להתגלות.

בעולם שבו הגבול בין המרחב הפיזי לדיגיטלי מיטשטש, והיכולת להשתלט על תשתיות קריטיות הופכת למכריעה, הידע הטכנולוגי והיכולת המעשית הם כלי הנשק (וההגנה) החשובים ביותר.